Gmail i Yahoo ogłosiły kluczowe zmiany w uwierzytelnianiu, które wejdą w życie w lutym 2024r. W przypadku nadawców wysyłek masowych obowiązkowe będzie używanie własnych domen podczas wysyłania emaili, a nie darmowych, takich jak @gmail.com. Będą oni zobowiązani także do uwierzytelniania wiadomości email za pomocą protokołów SPF, DKIM i DMARC.

Nie posiadasz własnej domeny? To nie problem! Skorzystaj z oferty GetResponse i wybierz plan roczny lub dwuletni, a otrzymasz od nas własną domenę na rok, za darmo.

Poruszanie się po świecie email marketingu może być wyzwaniem, zwłaszcza jeśli chcesz mieć pewność, że Twoje starannie przygotowane wiadomości trafią do skrzynek odbiorców. Kluczowym aspektem w poprawie wskaźnika dostarczalności wiadomości jest wdrożenie odpowiedniego uwierzytelniania.

W tym artykule przybliżymy Ci uwierzytelnianie protokołami SPF, DKIM, DMARC oraz BIMI. Poznasz znaczenie tych protokołów, ich rolę w uwierzytelnianiu wiadomości oraz dowiesz się, jak poprawnie skonfigurować je dla naszych domen.

Zalety korzystania z profesjonalnego adresu email do email marketingu

📒 Ten poradnik z pewnością Ci się przyda! Własna domena w email marketingu – poradnik dla początkujących

Korzystając z darmowego adresu email do wysyłania kampanii email marketingowych skazujesz wyniki swoich kampanii na porażkę.

Podczas wysyłania wiadomości od zewnętrznych nadawców, takich jak GetResponse, użycie adresu Yahoo lub AOL spowoduje, że Twoje wiadomości zostaną odrzucone. Podobnie stanie się w przypadku korzystania z adresu Gmail, co może spowodować, że Twoje wiadomości wylądują w folderze ze spamem lub zostaną całkowicie odrzucone.

Używanie darmowego, nieprofesjonalnego adresu email zasadniczo podważa całą ciężką pracę, którą włożyłeś w budowanie swojej listy kontaktów.

A korzystanie ze spersonalizowanego adresu email ma wiele zalet. ⬇️

Większe zaufanie i wiarygodność

Korzystanie z własnego adresu email sprawia, że Twoje wiadomości wyglądają profesjonalnie.Potencjalni klienci są bardziej skłonni zaufać wiadomościom z firmowej domeny niż od darmowych dostawców poczty email, którzy często są powiązani ze spamem i próbami phishingu.

Profesjonalny adres email sprawia, że Twoja marka jest bardziej wiarygodna, co zwiększa szanse na to, że Twoje emaile zostaną otwarte i przeczytane.

Wyższa dostarczalność i mniej zgłoszeń spamu

Dostawcy poczty email używają inteligentnych algorytmów do filtrowania i sortowania przychodzących wiadomości. Wysyłanie wiadomości z bezpłatnych adresów email na adresy Yahoo i Gmail skończy się odrzuceniem.

Spójny branding i profesjonalizm

Profesjonalny adres email pomaga zachować spójność Twojej marki na wszystkich kanałach komunikacji. Gdy klienci widzą tę samą domenę w Twoich wiadomościach, na stronie internetowej i w mediach społecznościowych, wzmacnia to tożsamość Twojej marki i pozytywnie wpływa na budowanie jej rozpoznawalności.

Spójny i profesjonalny wizerunek marki może prowadzić do większej lojalności klientów i lepszych wyników marketingowych.

Prostsze uwierzytelnianie wiadomości i zarządzanie bezpieczeństwem

Korzystanie z profesjonalnego adresu email ułatwia również konfigurację i zarządzanie protokołami uwierzytelniania wiadomości, takimi jak DKIM, SPF, DMARC i BIMI – metodami, które pomagają zapobiegać fałszowaniu emaili i atakom phishingowym, dodatkowo zwiększając wiarygodność Twojej marki i dostarczalność Twoich wiadomości.

Rola uwierzytelniania poczty email w dostarczalności

Każdy specjalista ds. marketingu doskonale rozumie, z jakimi wyzwaniami trzeba się mierzyć, aby starannie przygotowane wiadomości trafiły do skrzynek docelowych odbiorców. Nie ma nic bardziej frustrującego niż spędzenie godzin nad dobrze przemyślaną kampanią, tylko po to, aby trafić do folderu ze spamem. Aby tego uniknąć kluczowym elementem i czynnikiem zapewniającym dostarczalność jest uwierzytelnianie wiadomości email.

System uwierzytelniania wiadomości to zestaw technik służących do weryfikacji, czy email został rzeczywiście wysłany przez daną osobę lub organizację. Pomaga zapobiegać spamowi, próbom phishingu i innym złośliwym działaniom, które mogą wystawić na próbę Twoją reputację lub zaufanie Twoich odbiorców.

Gdy Twoje emaile są uwierzytelnione, odbiorcy mogą być pewni, że wiadomość pochodzi z legalnego źródła, co zwiększa prawdopodobieństwo, że Twoje emaile zostaną otwarte i przeczytane.

Według najnowszych doniesień, począwszy od lutego 2024r. Gmail i Yahoo przestaną akceptować wiadomości od nadawców, którzy nie mają ustawionej żadnej polityki DMARC w domenie. Ponadto będą również wymagać odpowiedniego uwierzytelniania SPF i DKIM, dlatego uwierzytelnianie emaili ma teraz większe znaczenie niż kiedykolwiek wcześniej.

Jakie są dostępne protokoły uwierzytelniania poczty email?

Istnieje kilka metod, które koncentrują się na różnych aspektach wiadomości email.

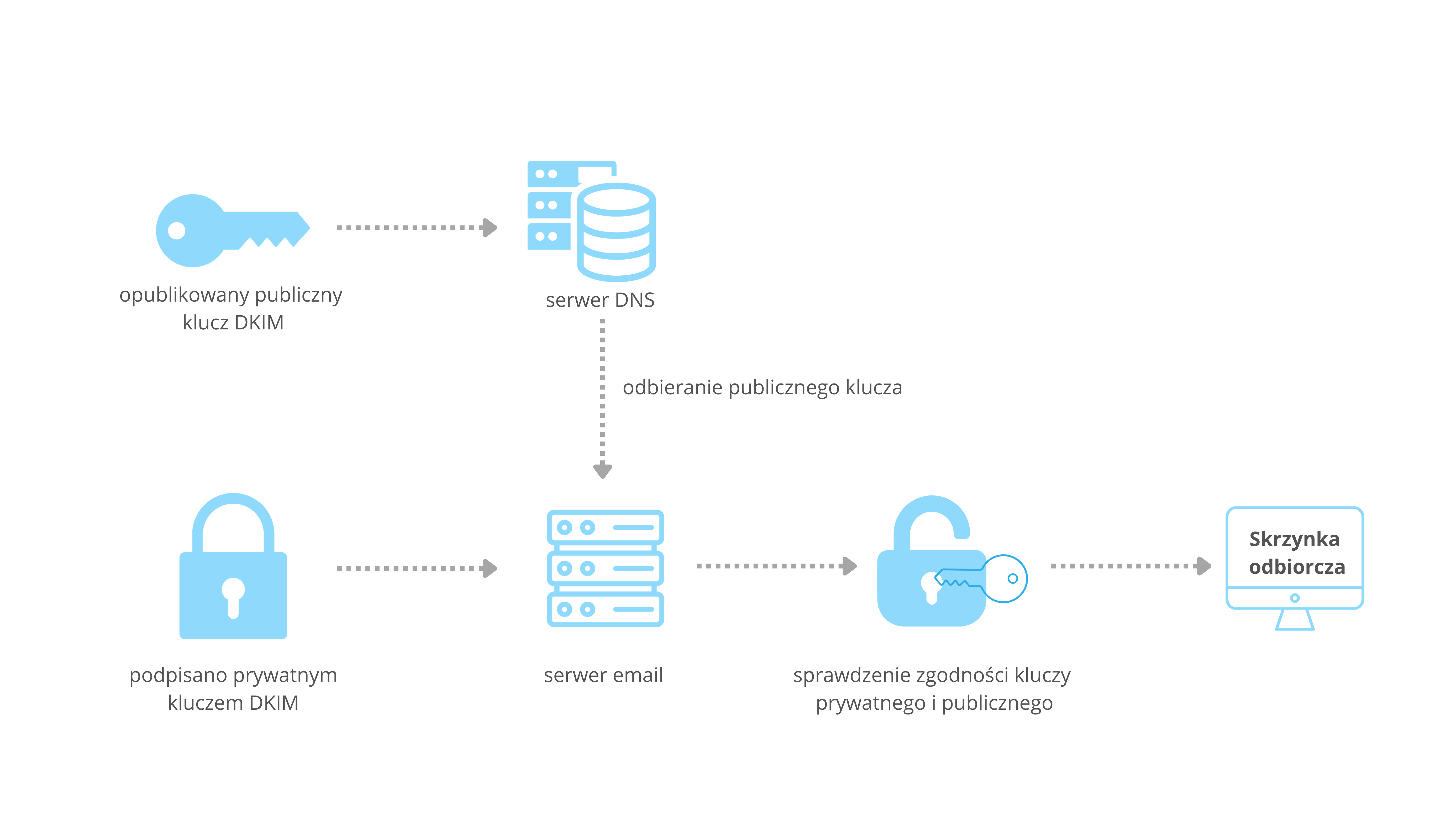

DKIM (DomainKeys Identified Mail)

🚨 WYMAGANY DO UNIKNIĘCIA PROBLEMÓW Z DOSTARCZALNOŚCIĄ

To metoda uwierzytelniania, która potwierdza, że zawartość wiadomości i informacje o nadawcy nie zostały zmienione podczas wysyłki. Nadawca koduje oryginalną wiadomość podpisem DKIM przy użyciu prywatnego klucza, następnie odbiorcy używają publicznego klucza nadawcy do weryfikacji tego, czy jego podpis zgadza się z otrzymaną treścią.

Pomyśl o DKIM jako o cyfrowym podpisie dla Twoich emaili. Wykorzystuje on parę kluczy (publiczny i prywatny) do podpisywania i weryfikacji Twoich wiadomości. Klucz prywatny jest używany do podpisywania emaili wychodzących, a klucz publiczny jest publikowany w rekordach DNS Twojej domeny.

Gdy serwer pocztowy odbiorcy otrzyma Twoją wiadomość, sprawdza podpis za pomocą klucza publicznego, aby potwierdzić, że wiadomość jest legalna i nie została zmodyfikowana podczas przesyłania.

Czasami wiadomości e-mail mogą być wyświetlane jako “Od: [xyz@getresponse-mail.com] w imieniu [your_from_email]” lub “Od: John Smith [your_from_email] via getresponse.com” ze względu na sposób, w jaki niektóre klienty poczty email i aplikacje, takie jak Gmail i Outlook, interpretują informacje o nadawcy.

Może się to zdarzyć niezależnie od ustawień adresu “Od”, które wybierzesz dla swoich wiadomości. Aby uniknąć problemów z brandingiem w nagłówku wiadomości, konieczne jest skonfigurowanie podpisu DKIM dla domeny używanej w polu “Od”.

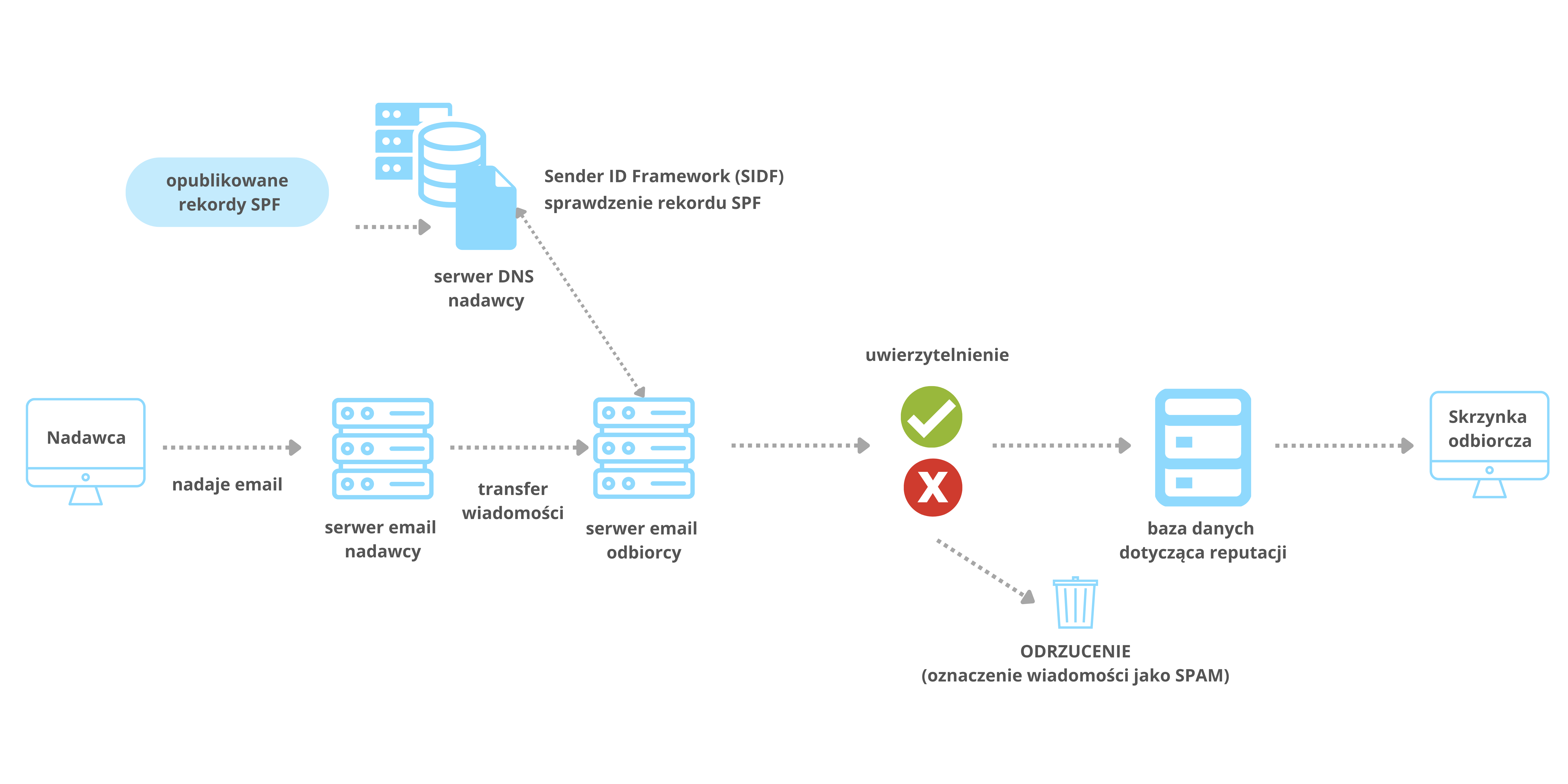

SPF (Sender Policy Framework)

⚠️ ZALECANY, ALE NIE OBOWIĄZKOWY

Metoda uwierzytelniania nadawcy wiadomości email, która pomaga zweryfikować, czy IP nadawcy ma pozwolenie na wysyłkę z domeny nadawcy. Odbiorcy weryfikują tę informację przy użyciu nagłówka „Return-Path”, upewniając się, że publiczny wykaz domeny nadawcy DNS zawiera ten adres IP.

SPF jest niczym lista gości, którą przygotowałeś na swoją imprezę. Jest to sposób na poinformowanie serwerów, kto może wysyłać wiadomości w imieniu Twojej domeny. Podczas konfigurowania rekordu SPF wyświetlana jest lista adresów IP i serwerów email uprawnionych do wysyłania poczty dla Twojej domeny.

Gdy serwer pocztowy odbiorcy otrzyma Twoją wiadomość, sprawdza rekord SPF Twojej domeny, aby sprawdzić, czy serwer wysyłający znajduje się na “liście gości”. Jeśli jest autoryzowany, istnieje większe prawdopodobieństwo, że wiadomość zostanie dostarczona do skrzynki odbiorczej odbiorcy.

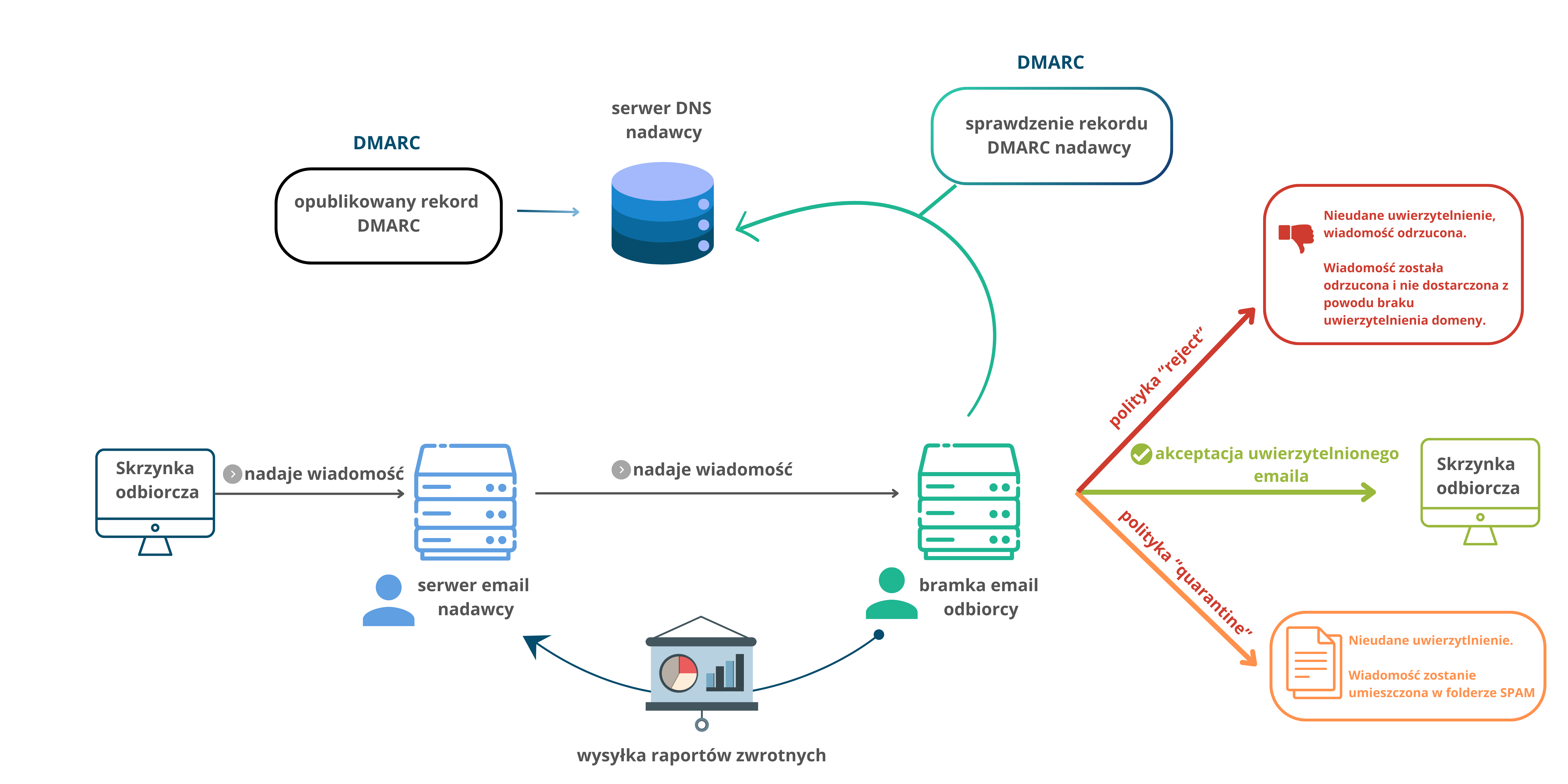

DMARC (Domain-based Message Authentication, Reporting, and Conformance)

🚨 WYMAGANY DO UNIKNIĘCIA PROBLEMÓW Z DOSTARCZALNOŚCIĄ

DMARC – protokół uwierzytelniania, zasad i raportowania poczty e-mail. Opiera się na popularnych protokołach SPF oraz DKIM. Poprawia i monitoruje ochronę domeny przed nieautoryzowanym użyciem, dodając powiązanie z nazwą domeny nadawcy („Od:”), z opublikowanymi politykami odbiorców dotyczącymi niepowodzenia uwierzytelnienia i raportuje nadawcom ze strony odbiorców.

DMARC to taki strażnik, który egzekwuje zasady oparte na DKIM i SPF. Pozwala określić, w jaki sposób serwery pocztowe odbiorców powinny obsługiwać nieuwierzytelnione wiadomości email (te, które nie przejdą kontroli DKIM i SPF). Dzięki DMARC możesz zdecydować, że nieuwierzytelnione wiadomości będą odrzucane lub poddawane kwarantannie (wysyłane do folderu ze spamem).

DMARC umożliwia również otrzymywanie raportów o błędach uwierzytelniania, które pomogą Ci zidentyfikować potencjalne problemy i poprawić dostarczalność.

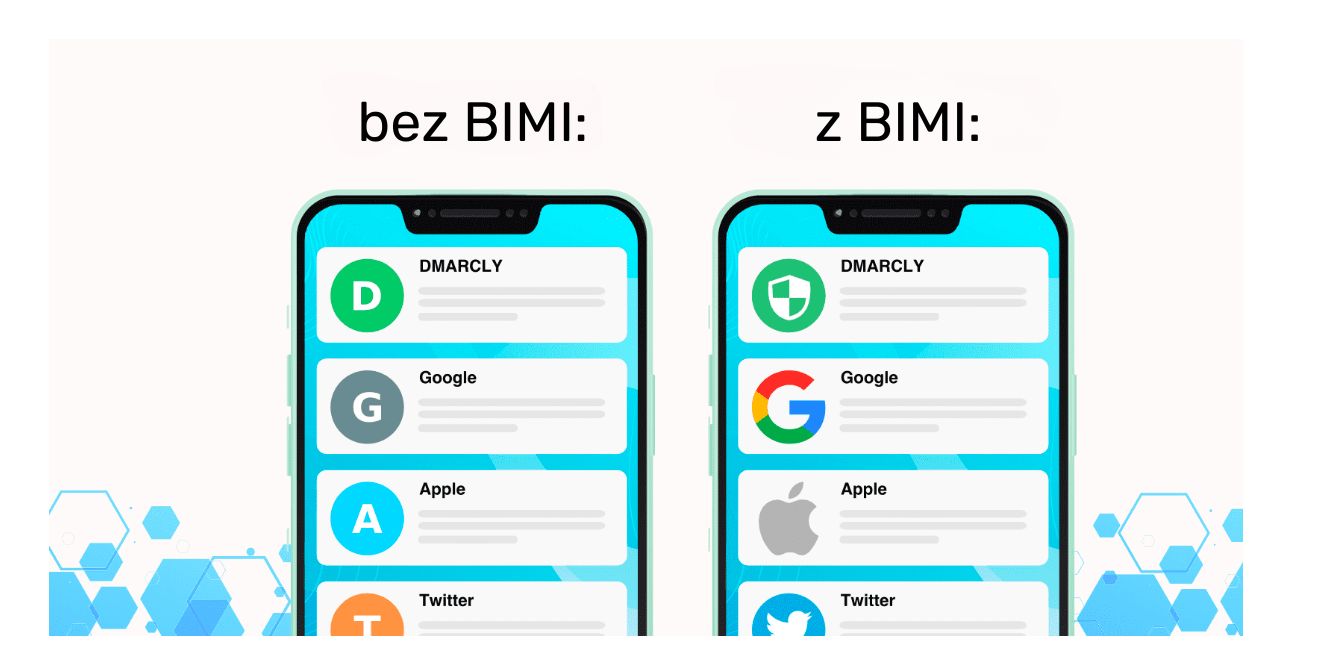

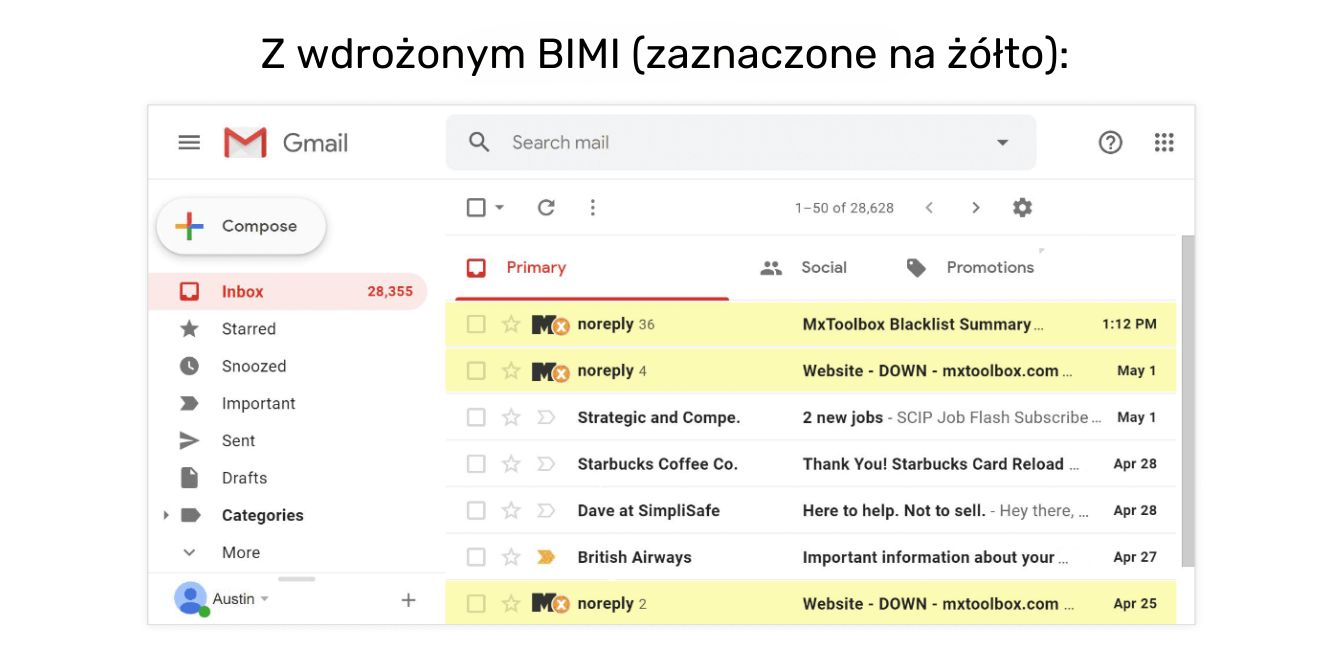

BIMI (Brand Indicators for Message Identification)

💡 OPCJONALNY

BIMI to cyfrowa wizytówka dla Twoich emaili. Umożliwia wyświetlanie logo Twojej marki obok wiadomości w skrzynce odbiorczej klienta, dzięki czemu Twoje wiadomości są bardziej rozpoznawalne i atrakcyjne wizualnie.

Aby korzystać z BIMI, musisz mieć poprawnie skonfigurowane zarówno DKIM, jak i DMARC. Musisz także utworzyć rekord BIMI w ustawieniach DNS swojej domeny, który zawiera link do logo Twojej marki. W ten sposób, gdy serwer pocztowy odbiorcy otrzyma Twoją wiadomość to pobierze logo z rekordu BIMI i wyświetli je wraz z Twoim emailem w skrzynce odbiorczej klienta.

Jak uwierzytelnić Twój adres nadawcy w GetResponse?

Gdy używasz GetResponse jako Twojej platformy do email marketingu, uwierzytelnienie Twoich adresów nadawcy jest kluczowe dla zapewniania optymalnej dostarczalności i ochrony reputacji Twojej domeny. W tym artykule omówimy kroki, które należy wykonać, aby zweryfikować Twój adres email i uwierzytelnić domenę za pomocą DKIM. Omówimy również niektóre typowe problemy, które możesz napotkać podczas tego procesu.

Weryfikacja Twojego adresu email

Zanim zaczniesz wysyłać wiadomości ze swojego konta GetResponse, musisz zweryfikować swój adres email. To niezbędny krok, aby potwierdzić, że jesteś jego właścicielem i masz uprawnienia do wysyłania emaili z wykorzystaniem swojej domeny. Oto jak zweryfikować adres email w GetResponse:

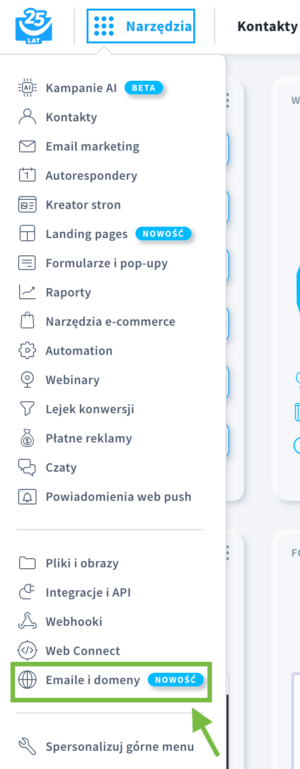

1) Zaloguj się do konta GetResponse

2) Przejdź do Narzędzi w górnym lewym rogu, a następnie wybierz Emaile i domeny.

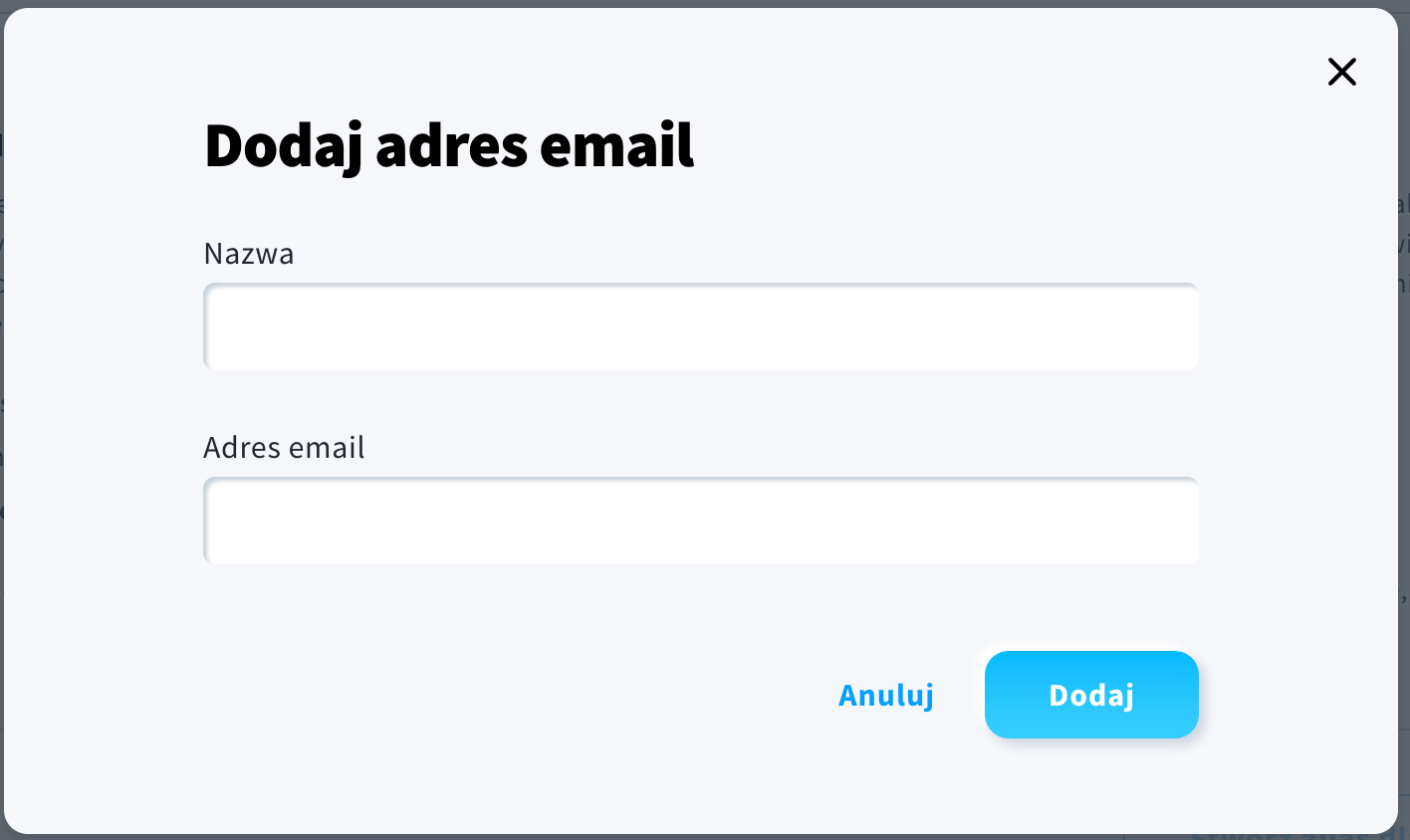

3) Kliknij “Dodaj adres email”.

4) Wpisz adres email, którego chcesz użyć jako adresu nadawcy.

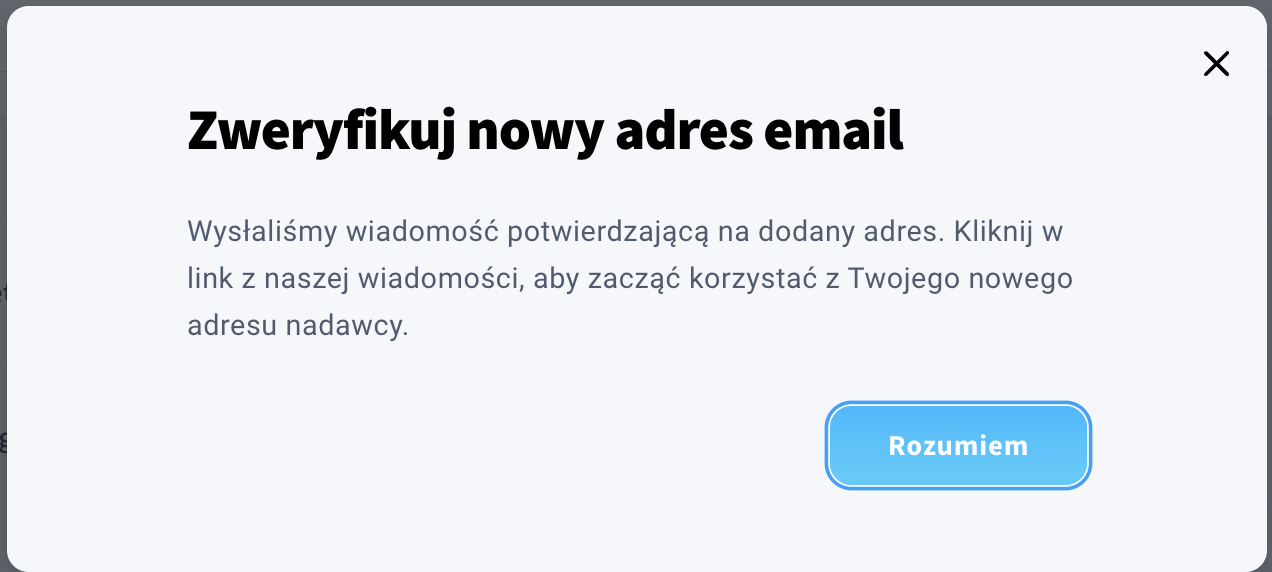

5) Przejdź do swojej skrzynki odbiorczej i otwórz email od GetResponse zawierający link weryfikacyjny. Kliknij link, aby zakończyć proces weryfikacji.

Uwierzytelnienie Twojej domeny za pomocą DKIM

Uwierzytelnianie Twojej domeny za pomocą DKIM w GetResponse polega na dodaniu rekordu DKIM do ustawień DNS Twojej domeny. Wykonaj poniższe kroki, aby uwierzytelnić swoją domenę za pomocą DKIM:

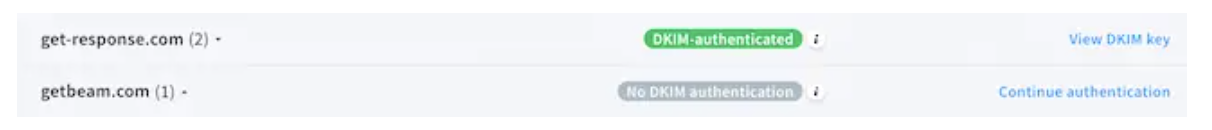

1) Po zweryfikowaniu adresu email wybierz z listy domenę, którą chcesz zweryfikować i kliknij Uwierzytelnij.

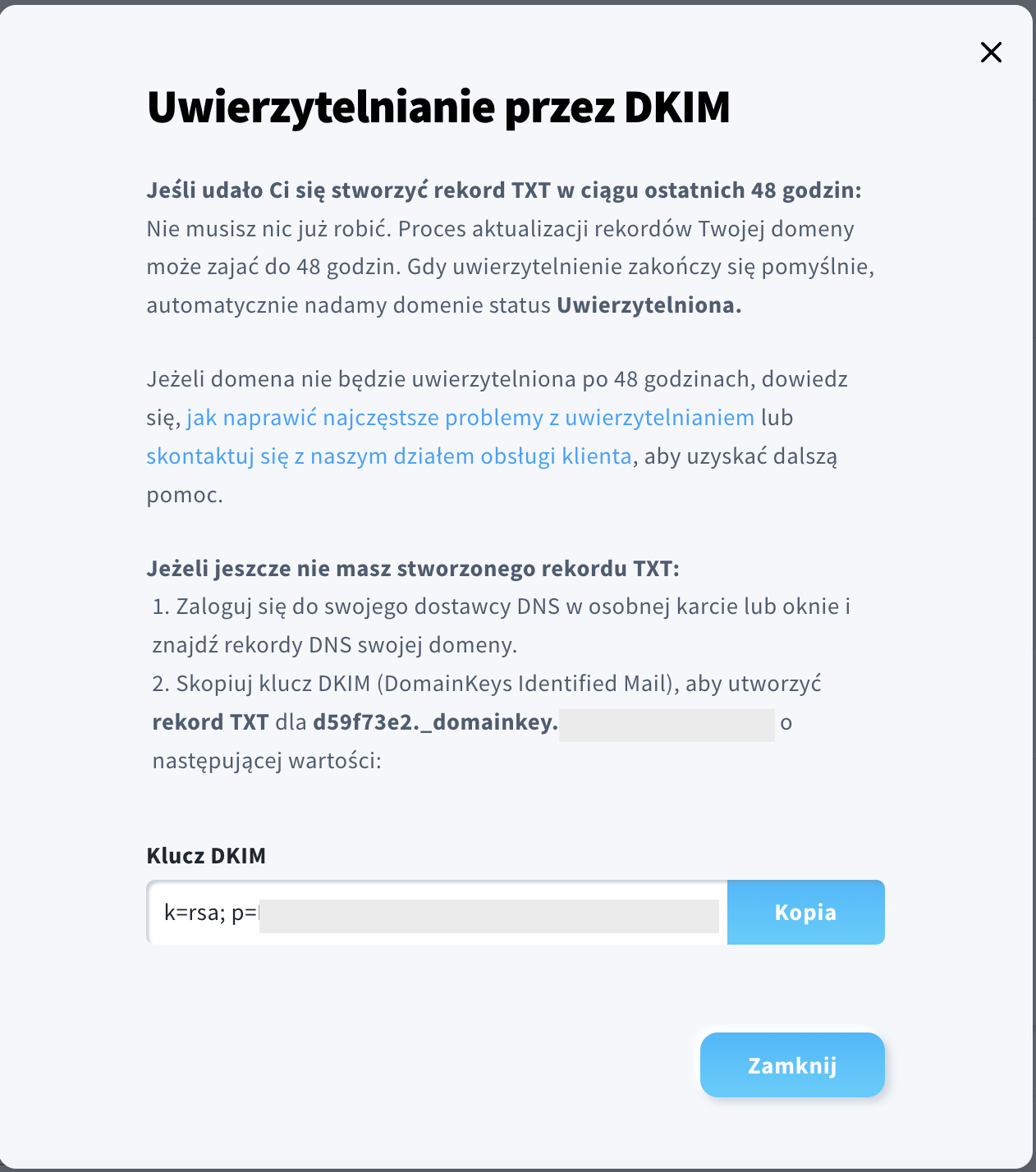

2) GetResponse dostarczy Ci rekord DKIM w formie rekordu TXT. Możesz go zobaczyć na poniższej grafice, zaczyna się od “k=rsa”.

Skopiuj ten rekord.

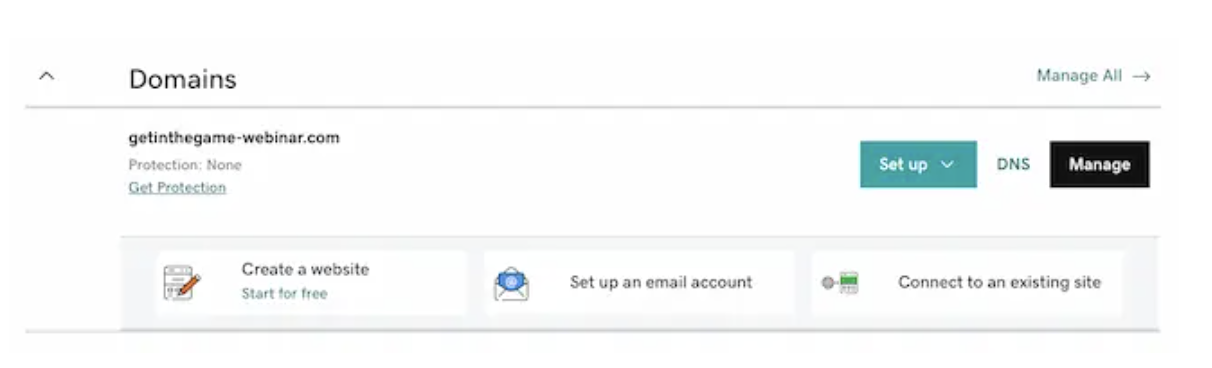

3) Zaloguj się na stronie Twojego serwisu domenowego i przejdź do ustawień DNS swojej domeny.

Oto jak to wygląda w przypadku GoDaddy:

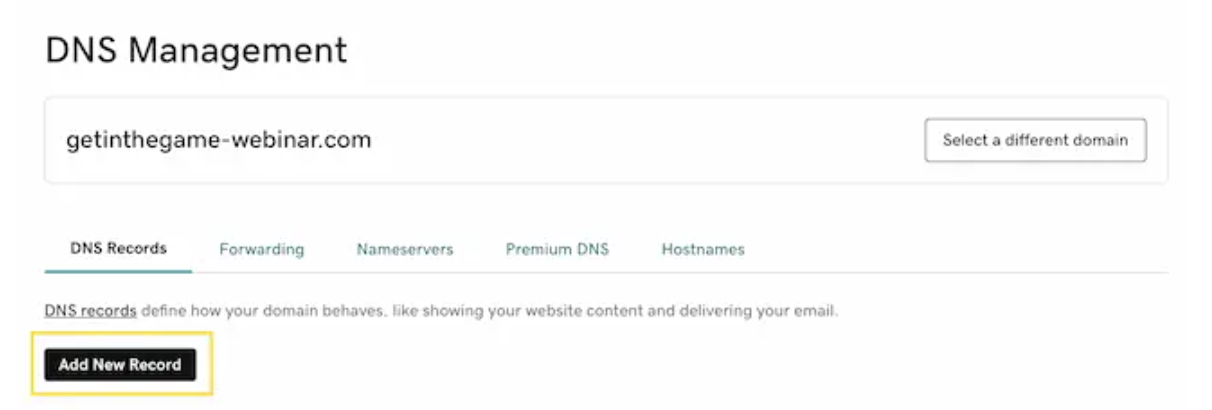

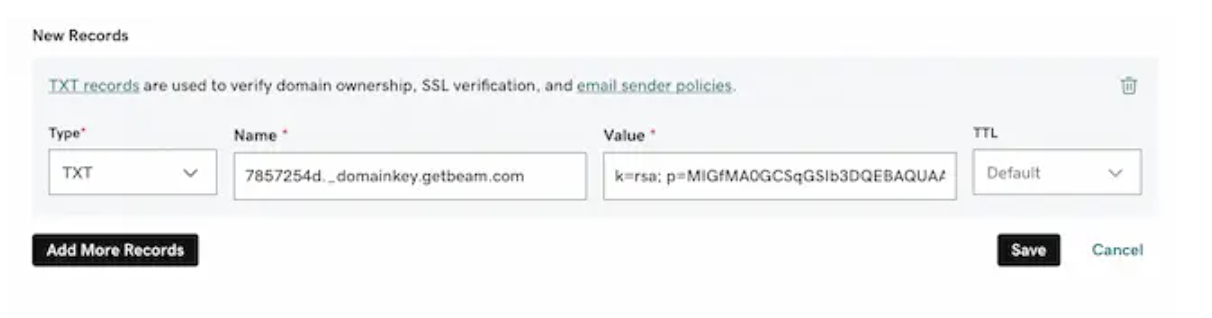

4) Utwórz nowy rekord TXT.

5) W polu “Nazwa” lub “Host” wprowadź swój identyfikator DKIM dostarczony przez GetResponse, powinien on wyglądać następująco: dbaa517f._domainkey.example.com

6) W polu wartości wklej wartość klucza DKIM z kroku 2.

7) Ustaw wartość TTL (Time to Live). TTL określa, jak długo rekord DNS powinien być przechowywany przez resolvery DNS (np. 3600 sekund, co odpowiada 1 godzinie). Jeśli nie masz pewności, możesz użyć domyślnego TTL dostarczonego przez serwis domenowy.

8) Zapisz rekord TXT i poczekaj na propagację zmian DNS (może to potrwać do 48 godzin).

Po propagacji zmian DNS, GetResponse automatycznie wykryje rekord DKIM i uwierzytelni Twoją domenę.

Najczęstsze problemy

Podczas procesu uwierzytelniania poczty email możesz napotkać pewne problemy, takie jak:

- Nie dotarł link weryfikacyjny: Jeśli nie otrzymasz linku weryfikacyjnego od GetResponse, sprawdź folder ze spamem lub wiadomości-śmieci. Jeśli go tam nie ma, spróbuj dodać adres email GetResponse do swoich kontaktów i poproś o nowy email weryfikacyjny.

- Rekord DKIM nie został wykryty: Jeśli GetResponse nie wykryje Twojego rekordu DKIM po 48 godzinach, sprawdź dwukrotnie, czy wprowadziłeś poprawny rekord DKIM w ustawieniach DNS swojej domeny. Ponadto upewnij się, że w rekordzie nie ma literówek ani innych błędów.

- Niekompatybilne rekordy SPF: Jeśli skonfigurowałeś już rekordy SPF dla innych usług email, może być konieczne zmodyfikowanie istniejącego rekordu SPF, aby uwzględnić wpis SPF GetResponse. Aby to zrobić, dodaj “include:_spf.getresponse.com” do istniejącego rekordu SPF – nie ma potrzeby tworzyć nowego.

Konfiguracja DMARC dla Twojego adresu nadawcy

Teraz, gdy masz już skonfigurowane rekordy SPF i DKIM, nadszedł czas, aby skonfigurować DMARC. Jak wspomniałem wcześniej, DMARC jest protokołem uwierzytelniania poczty elektronicznej, który pomaga chronić Twoją domenę przed spoofingiem i phishingiem. Robi to poprzez instruowanie serwera pocztowego odbiorcy, jak postępować z wiadomościami, które nie przeszły kontroli SPF i/lub DKIM.

Budowa rekordu DMARC

Prosty rekord DMARC bez określonej polityki wyglądałby tak:

v=DMARC1; p=none; rua=mailto:reports@example.com

Rozłóżmy to na czynniki pierwsze:

v=DMARC1 – To jest identyfikator wersji DMARC. Wskazuje na to, że jest to rekord DMARC używający DMARC w wersji 1.

p=none – Znacznik “p” określa politykę, która ma być stosowana w przypadku emaili, które nie przejdą pomyślnie kontroli DMARC. “none” oznacza, że nie należy podejmować żadnych działań, ale będziesz otrzymywać raporty o wiadomościach, które nie przeszły kontroli. W tym prostym przykładzie nie określono żadnych innych zasad, takich jak “kwarantanna” lub “odrzuć”.

rua=mailto:reports@example.com – Znacznik “rua” podaje adres email, na który chcesz otrzymywać zbiorcze raporty DMARC, skąd dowiesz się o statusie uwierzytelniania Twojej domeny. Oczywiście będziesz musiał zmienić adres email na swój własny.

Ten prosty rekord DMARC może być użyty jako początkowy krok podczas wdrażania DMARC dla Twojej domeny.

Ustawiając politykę na “none”, możesz zacząć otrzymywać raporty o statusie uwierzytelniania bez wpływu na dostarczanie wiadomości email. Te raporty zapewnią Ci cenny wgląd w to, czy twoje konfiguracje SPF i DKIM działają poprawnie i pomogą ci zidentyfikować potencjalne problemy lub nieautoryzowane źródła wysyłania.

Po upewnieniu się, że rekordy SPF i DKIM są poprawnie skonfigurowane i rozumiesz wpływ zastosowania bardziej rygorystycznej polityki, możesz zaktualizować rekord DMARC, aby użyć polityki “kwarantanny” lub “odrzucenia” w celu zapewnienia silniejszej ochrony przed spoofingiem i phishingiem.

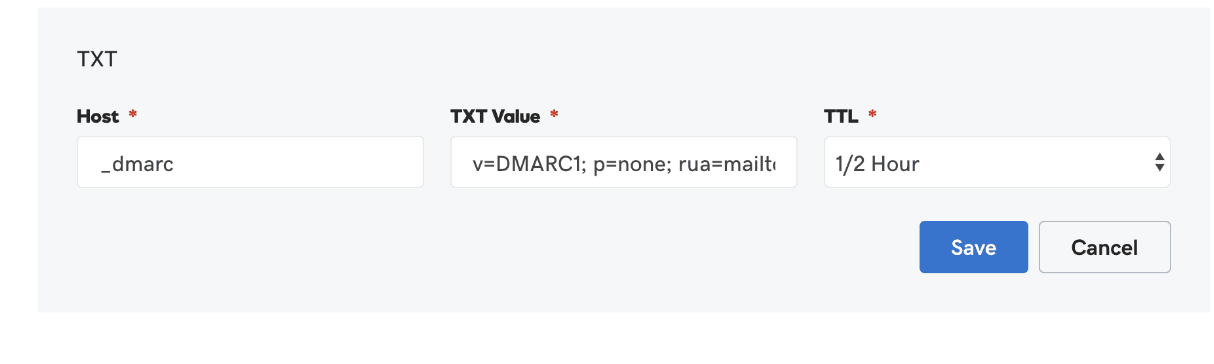

Dodawanie rekordu DMARC do ustawień DNS

1) Zaloguj się na stronie Twojego serwisu domenowego i przejdź do ustawień DNS, a następnie utwórz nowy rekord.

2) Wybierz “TXT” jako typ rekordu z dostępnych opcji.

3) W polu “Nazwa” lub “Host” wpisz “_dmarc”, a następnie nazwę domeny (np. “_dmarc.example.com”). Niektóre serwisy mogą wymagać wpisania “_dmarc” jako nazwy.

4) W polu “Wartość” lub “Tekst” wprowadź swój rekord DMARC.

5) Ustaw wartość TTL (Time to Live). TTL określa, jak długo rekord DNS powinien być przechowywany przez resolvery DNS (np. 3600 sekund, co odpowiada 1 godzinie). Jeśli nie masz pewności, możesz użyć domyślnego TTL dostarczonego przez serwis domenowy.

6) Zapisz swój rekord DMARC.

Konfiguracja SPF dla Twojego adresu nadawcy

Po uwierzytelnieniu adresu nadawcy za pomocą DKIM, nadszedł czas, aby skonfigurować rekordy SPF. Jak wspomniałem wcześniej, SPF pomaga zweryfikować tożsamość nadawcy poprzez sprawdzenie, czy wysyłające serwery pocztowe są upoważnione do wysyłania wiadomości email z wykorzystaniem Twojej domeny.

Budowa rekordu SPF

Załóżmy, że korzystasz z GetResponse i Gmaila do wysyłania emaili ze swojej domeny. Twój rekord SPF może wyglądać tak:

v=spf1 include:_spf.getresponse.com ~all

Ale jak to działa? Rozłóżmy to na czynniki pierwsze!

v=spf1 – To jest identyfikator wersji SPF. Wskazuje na to, że jest to rekord SPF używający SPF w wersji 1. W większości przypadków nie będziesz musiał tego zmieniać.

include:_spf.getresponse.com – mechanizm “include” informuje serwer email odbiorcy, aby również sprawdził rekord SPF GetResponse. Jest to konieczne, ponieważ GetResponse jest autoryzowanym nadawcą dla Twojej domeny. “_spf.getresponse.com” jest rekordem SPF GetResponse.

~all – Jest to mechanizm awaryjny dla rekordu SPF. Wskazuje, w jaki sposób serwer email odbiorcy powinien obsługiwać wiadomości, które nie pasują do autoryzowanych nadawców (w tym przypadku GetResponse i Gmail). Symbol tyldy “~” oznacza “soft fail”, co sugeruje, że serwer pocztowy odbiorcy powinien zaakceptować wiadomość email, ale oznaczyć ją jako potencjalnie podejrzaną, jeśli nie pochodzi od autoryzowanych nadawców. Inne opcje to “-all” (hard fail, odrzucenie emaila) i “?all” (neutralne, brak działania).

Oczywiście jest to tylko przykład i będziesz musiał zmodyfikować rekord, aby uwzględnić wszystkie serwery email, których używasz do wysyłania wiadomości ze swojej domeny.

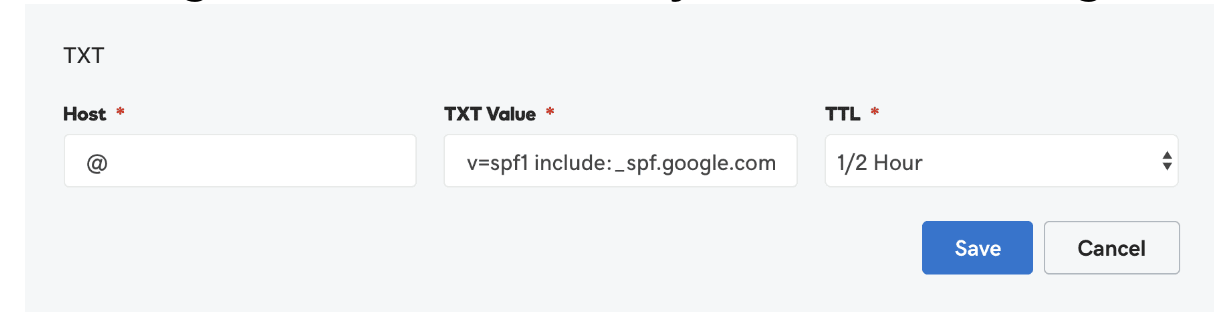

Dodawanie rekordu SPF do ustawień DNS

1) Tak jak poprzednio, musisz zalogować się na stronie serwisu domenowego i przejść do ustawień DNS. Jeśli rekord SPF został już skonfigurowany to musisz go edytować, a jeśli nie to utwórz nowy.

2) Wybierz “TXT” jako typ rekordu z dostępnych opcji.

3) W polu “Nazwa” lub “Host” wprowadź nazwę swojej domeny (np. “example.com”). Niektóre serwisy mogą wymagać wpisania znaku “@” zamiast nazwy domeny.

4) W polu “Wartość” lub “Tekst” wprowadź swój rekord SPF.

5) Ustaw wartość TTL (Time to Live). TTL określa, jak długo rekord DNS powinien być przechowywany przez resolvery DNS (np. 3600 sekund, co odpowiada 1 godzinie). Jeśli nie masz pewności, możesz użyć domyślnego TTL dostarczonego przez serwis domenowy.

6) Zapisz swój rekord SPF.

Konfiguracja BIMI dla Twojego adresu nadawcy

BIMI jest cennym dodatkiem do Twojej strategii wysyłkowej, ale nie jest tak kluczowy jak DKIM, SPF i DMARC, jeśli chodzi o bezpieczeństwo poczty email i metody uwierzytelniania. Przed wdrożeniem BIMI należy najpierw upewnić się, że Twoja domena jest chroniona rekordami DKIM, SPF i DMARC.

Po zabezpieczeniu domeny za pomocą SPF, DKIM i DMARC, możesz przenieść swój branding na wyższy poziom, wdrażając BIMI. BIMI to standard poczty elektronicznej, który pozwala zaprezentować logo Twojej marki tuż obok wiadomości email, dzięki czemu Twoje wiadomości wyróżniają się w skrzynkach odbiorczych odbiorców.

Należy pamiętać, że BIMI nie zastępuje DKIM, SPF i DMARC, ale jest raczej technologią uzupełniającą, która współpracuje z nimi w celu poprawy Twojej strategii wysyłkowej.

Budowa rekordu BIMI

Jeśli chcesz skonfigurować rekord BIMI dla swojej domeny, będzie on wyglądał mniej więcej tak:

v=BIMI1; l=https://example.com/logo.svg; a=https://example.com/authority

Składa się z dwóch części:

l=https://example.com/logo.svg – Znacznik “l” określa adres URL, pod którym znajduje się logo Twojej marki. Logo musi być w formacie SVG i zaleca się użycie adresu URL HTTPS w celu zapewnienia bezpiecznego hostingu.

a=https://example.com/authority – Znacznik “a” jest opcjonalny i określa adres URL urzędu certyfikacji Verified Mark Certificate (VMC). Ten tag jest obowiązkowy, jeśli chcesz wyświetlać swoje logo w Gmailu. Certyfikaty VMC można nabyć w urzędach certyfikacyjnych, takich jak DigiCert, Entrust i GlobalSign.

Dodawanie rekordu BIMI do ustawień DNS

1) Upewnij się, że posiadasz rekord DMARC z polityką “kwarantanny” lub “odrzucenia”, ponieważ BIMI używa DMARC do uwierzytelniania wiadomości.

2) Utwórz wersję SVG logo swojej marki i umieść ją na bezpiecznym serwerze (przy użyciu protokołu HTTPS).

3) Zaloguj się na stronie Twojego serwisu domenowego i przejdź do ustawień DNS swojej domeny.

4) Utwórz nowy rekord TXT z nazwą hosta “default._bimi“, a następnie nazwą Twojej domeny (np. “default._bimi.example.com“).

5) W polu “Wartość” lub “Tekst” wprowadź swój rekord BIMI.

6) Ustaw wartość TTL (Time to Live). Jeśli nie masz pewności, możesz użyć domyślnego TTL dostarczonego przez serwis domenowy.

7) Zapisz swój rekord BIMI.

Po wykonaniu tych kroków dostawcy poczty, którzy obsługują BIMI, np. Yahoo Mail i Gmail (z VMC), będą wyświetlać logo Twojej marki obok Twoich wiadomości.

Weryfikacja uwierzytelniania

Po skonfigurowaniu rekordów DKIM, SPF i DMARC dla swojej domeny, musisz upewnić się, że Twoja poczta email jest prawidłowo uwierzytelniana. Prawidłowe uwierzytelnianie wiadomości pomaga nie tylko chronić Twoją domenę przed spoofingiem i phishingiem, ale wpływa pozytywnie na wskaźnik dostarczalność i reputację Twojej marki. W tej sekcji pokażemy Ci kroku po kroku, jak sprawdzić, czy Twoja wiadomość jest poprawnie uwierzytelniana przy użyciu tych protokołów.

Wyślij wiadomość testową

Aby rozpocząć proces weryfikacji, wyślij testowego emaila ze swojej domeny na adres email, do którego masz dostęp, najlepiej u innego dostawcy poczty (np. Gmail, Yahoo lub Outlook). Ta testowa wiadomość pomoże Ci sprawdzić, czy uwierzytelnianie działa poprawnie.

Sprawdź nagłówki wiadomości

Nagłówki zawierają istotne informacje o wiadomości, w tym wyniki uwierzytelniania dla DKIM, SPF i DMARC. Aby przejść do nagłówków:

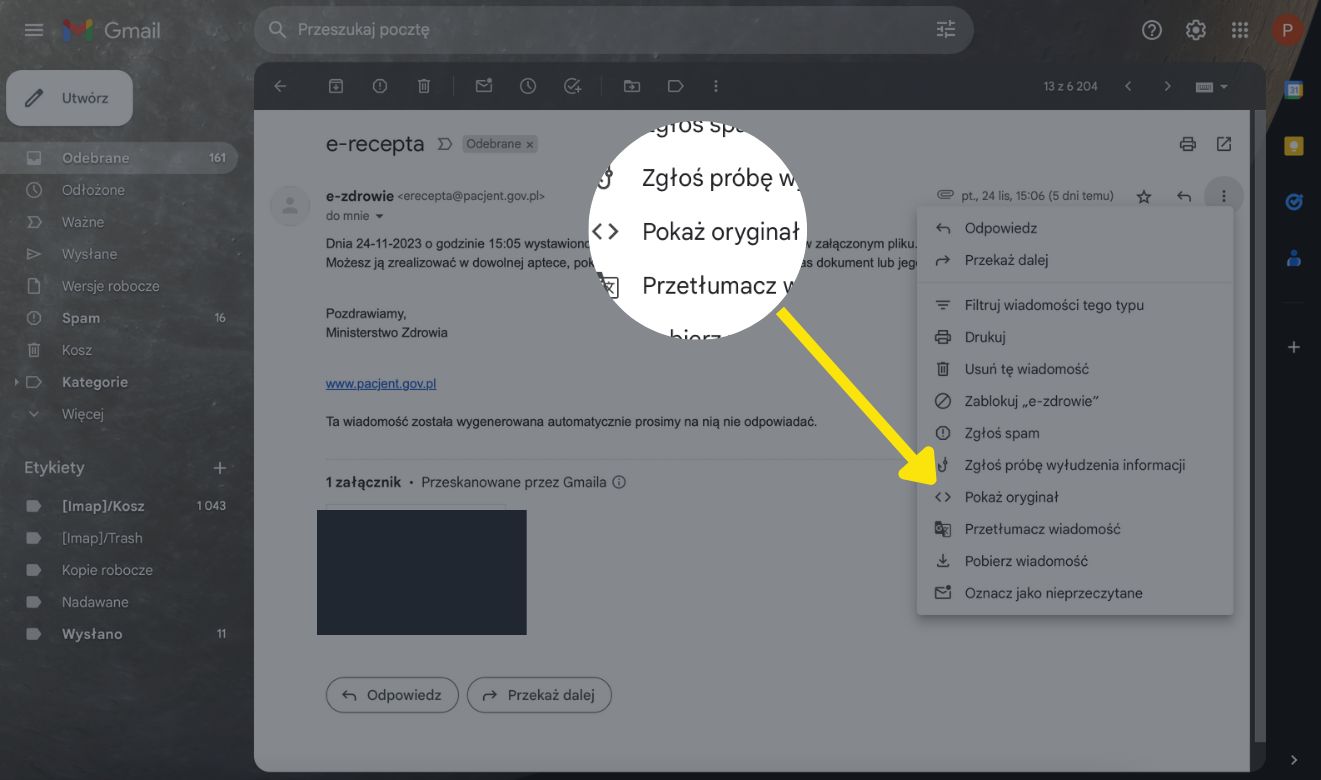

- Gmail: Otwórz wiadomość, kliknij trzy pionowe kropki obok przycisku Odpowiedz i wybierz opcję “Pokaż oryginał”.

- Yahoo Mail: Otwórz wiadomość, kliknij przycisk “Więcej” (trzy poziome kropki) i wybierz “Wyświetl nieprzetworzoną wiadomość”.

- Outlook.com: Otwórz wiadomość, kliknij trzy poziome kropki obok przycisku “Odpowiedz wszystkim” i wybierz “Wyświetl źródło wiadomości”

Przeanalizuj wyniki uwierzytelniania

W nagłówkach wiadomości poszukaj następujących sekcji:

- DKIM: Wyszukaj “DKIM-Signature” lub “Authentication-Results” zawierające “dkim”. Powinieneś zobaczyć wynik wskazujący “pass” lub “OK”, jeśli uwierzytelnianie DKIM powiodło się.

- SPF: Wyszukaj “Received-SPF” lub “Authentication-Results” zawierające “spf”. Pomyślne uwierzytelnienie SPF pokaże wynik taki jak “pass” lub “OK”.

- DMARC: Wyszukaj “Authentication-Results” zawierające “dmarc” lub “DMARC-Filter”. Pomyślne uwierzytelnienie DMARC wyświetli wynik taki jak “pass” lub “OK”.

Jeśli widzisz “pass” lub “OK” dla DKIM, SPF i DMARC, Twoja wiadomość jest poprawnie uwierzytelniana. Jeśli którykolwiek z tych protokołów pokazuje “fail” lub błąd, musisz ponownie sprawdzić ustawienia DNS i upewnić się, że rekordy są skonfigurowane poprawnie.

Skorzystaj z narzędzi do testowania uwierzytelniania

Niektóre narzędzia online mogą Ci pomóc zweryfikować uwierzytelnienie:

MXToolbox: Oferuje narzędzia do sprawdzania rekordów DKIM, SPF i DMARC, a także analizowania nagłówków wiadomości.

Mail Tester: Mail Tester to przyjazne dla użytkownika narzędzie, które pozwala Ci przeprowadzić spam testu Twojej wiadomości i ocenę konfiguracji DKIM, SPF i DMARC. Aby skorzystać z Mail Tester, wyślij testową wiadomość na unikalny adres email podany na ich stronie internetowej, a otrzymasz kompletny raport z wynikami.

DMARC Analyzer: DMARC Analyzer oferuje zestaw narzędzi, które pomogą Ci zweryfikować i monitorować konfigurację uwierzytelniania wiadomości. Dostępne są narzędzia do sprawdzania rekordów DMARC, SPF i DKIM, a także do monitorowania i analizowania Twoich danych DMARC.

Podsumowanie

I to wszystko! Omówiliśmy podstawowe zasady uwierzytelniania emaili. Mam nadzieję, że już rozumiesz, jak ważne jest korzystanie z profesjonalnego adresu email i konfigurowania protokołów uwierzytelniania.

Dzięki korzystaniu z platform do email marketingu, takich jak GetResponse, jesteś na dobrej drodze do poprawy dostarczalności wiadomości, ochrony reputacji domeny i zwiększenia widoczności marki w skrzynkach odbiorczych Twoich klientów.

Pamiętaj jednak, że uwierzytelnianie wiadomości cały czas ewoluuje. Bądź na bieżąco z najlepszymi praktykami, aktualizuj swoje rekordy uwierzytelniania i monitoruj dostarczalność wiadomości, aby utrzymać najwyższy poziom bezpieczeństwa i skuteczności wysyłek. Jeśli tylko poświęcisz trochę czasu na te aspekty email marketingu, przełoży się to na budowanie silnych relacji z subskrybentami i świetne wyniki dla Twojej firmy